Mettre en place un certificat auto-signé de 50 ans sur le serveur VPN OpenVPN du DSM Synology

Si vous souhaitez mettre en place une connexion sécurisée avec OpenVPN depuis votre NAS Synology, vous devrez utiliser un certificat SSL pour y parvenir.

Deux choix s’offrent à vous depuis DSM : via Let’s Encrypt ou depuis un certificat auto-signé. La deuxième option est la plus simple et ne nécéssite pas de port explicitement ouvert (80, 443) pour créer de certificat. Le souci : on est malheureusement limité à une durée de certificat de 1 an ; obligeant à régulièrement le renouveler. Pénible.

On peut opter pour une autre option : la création d’une autorité de certification et d’un certificat VPN que l’on pourra importer sur Synology DSM.

C’est ce que l’on va voir ici avec la création d’un certificat auto-signé d’environ 50 ans. De quoi être tranquille un petit bout de temps.

Mise en oeuvre de XCA

C’est grâce à cet outil que nous allons pouvoir créer des certificats. Vous pouvez le télécharger ici, pour Windows ou Linux : https://www.hohnstaedt.de/xca/index.php/download

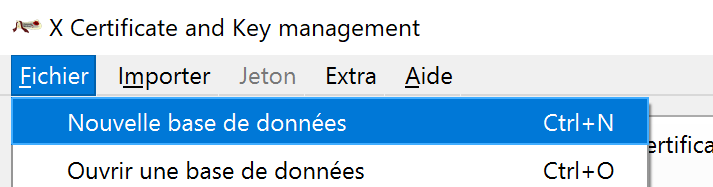

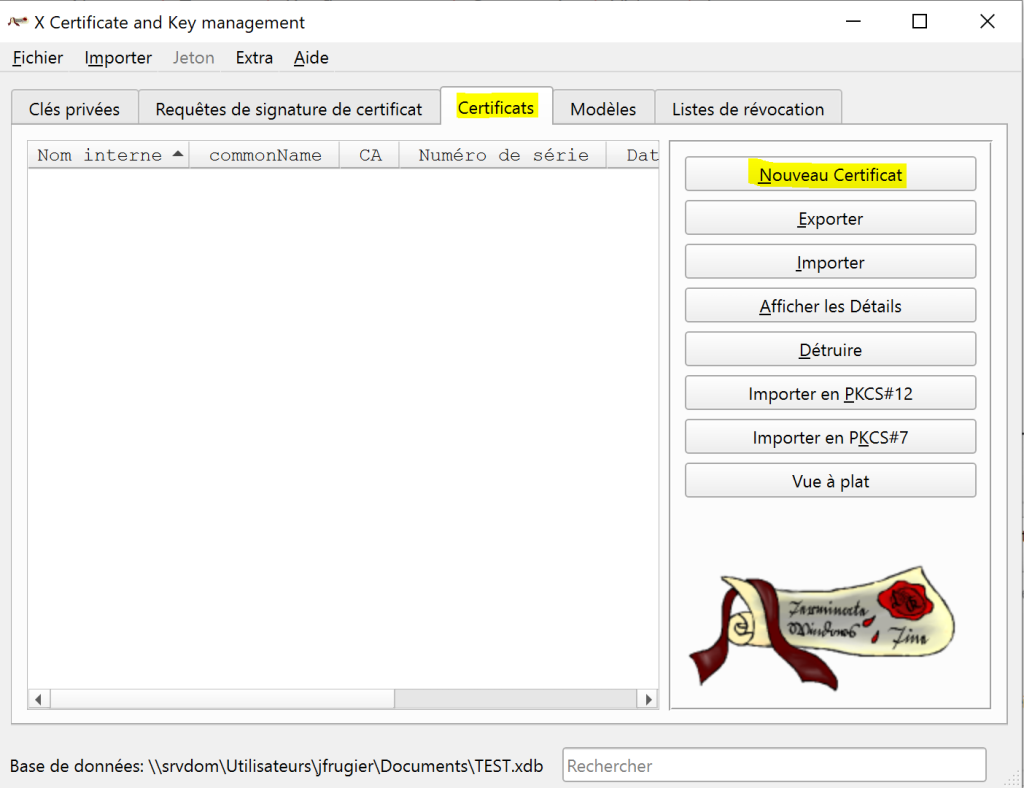

Ouvrez maintenant XCA et créer une nouvelle base de données (Fichier > Nouvelle base de données).

Nommez-la puis enregistrez-la.

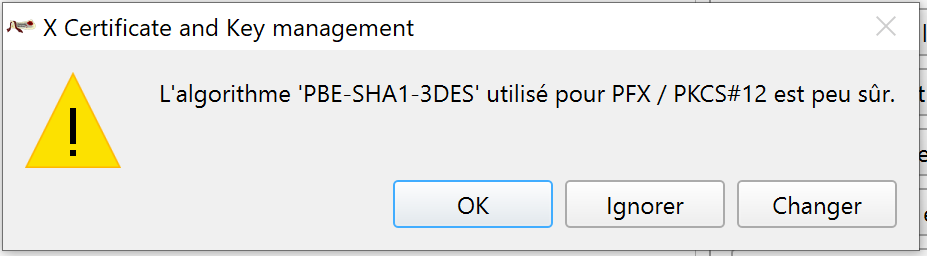

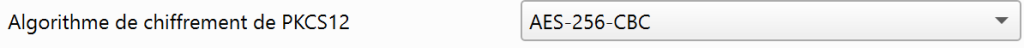

A ce message, faire « Changer » :

Choisissez AEC-256-CBC au lieu de PBE-SHA1-3DES (c’est plus sécurisé)

Puis OK.

Vous êtes prêt à créer des certificats

Créer le certificat CA

Aller dans « Certificat » > « Nouveau certificat »

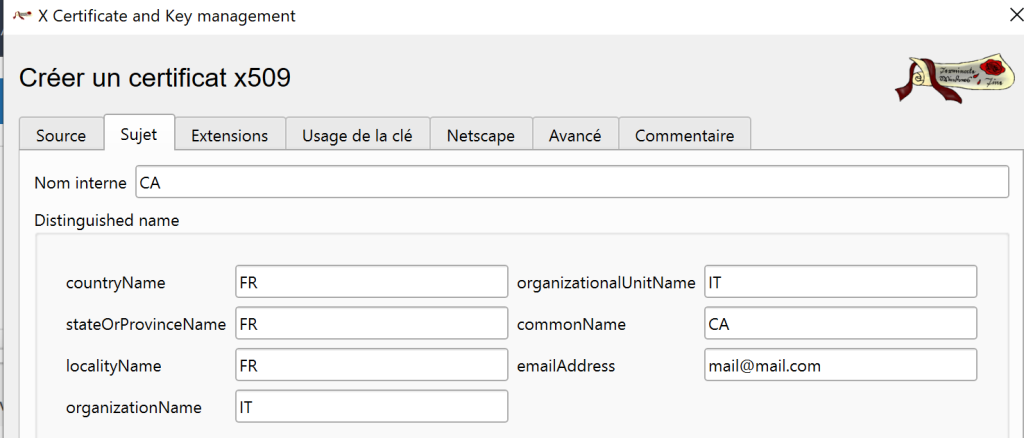

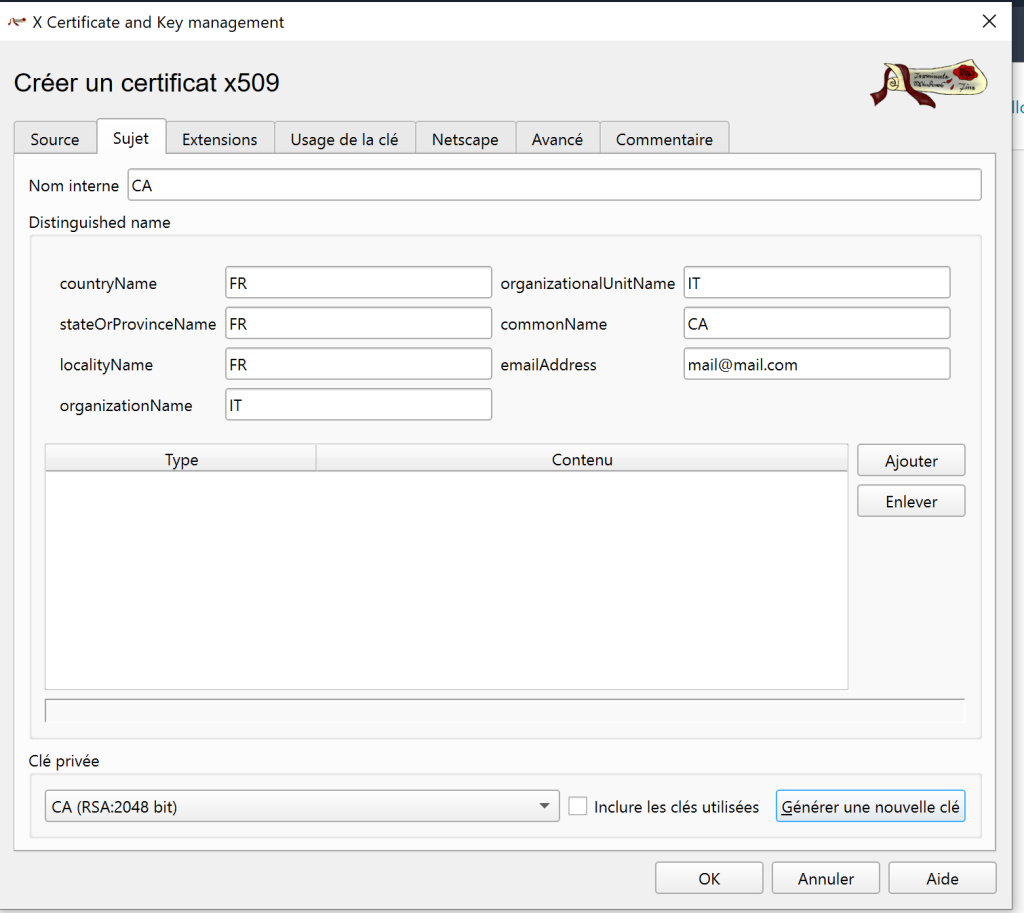

Indiquez les valeurs suivantes :

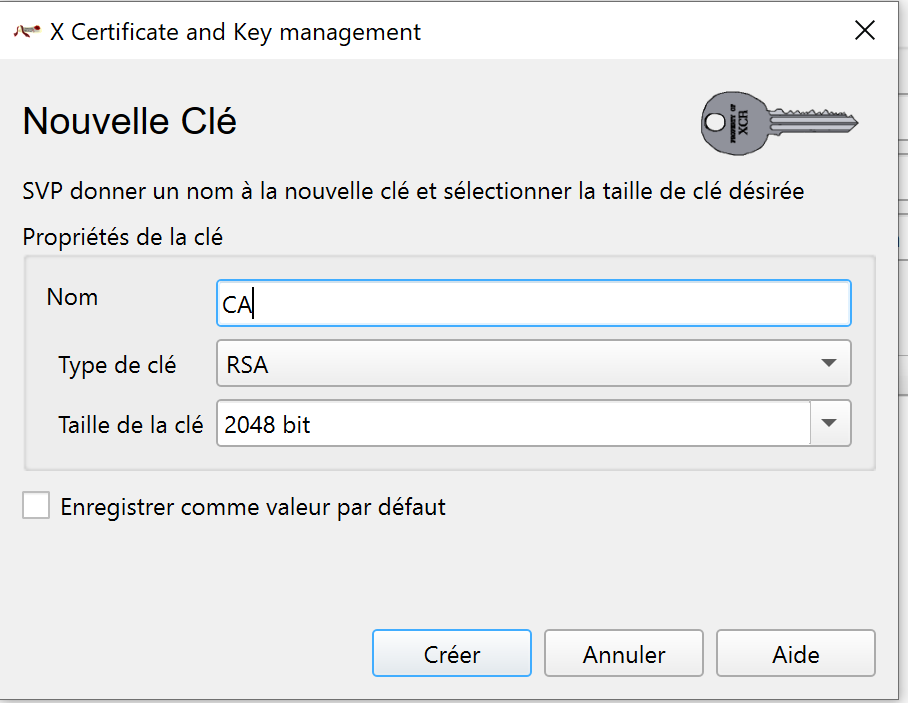

Puis cliquez sur le bouton « Générer une nouvelle clé » > « Créer ».

Mettre le nom « CA » pour le nom de cette clé.

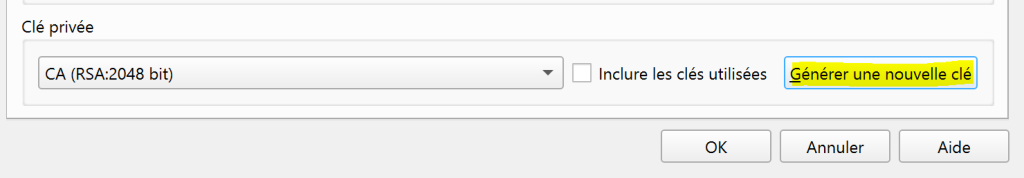

Ca devrait donner ça :

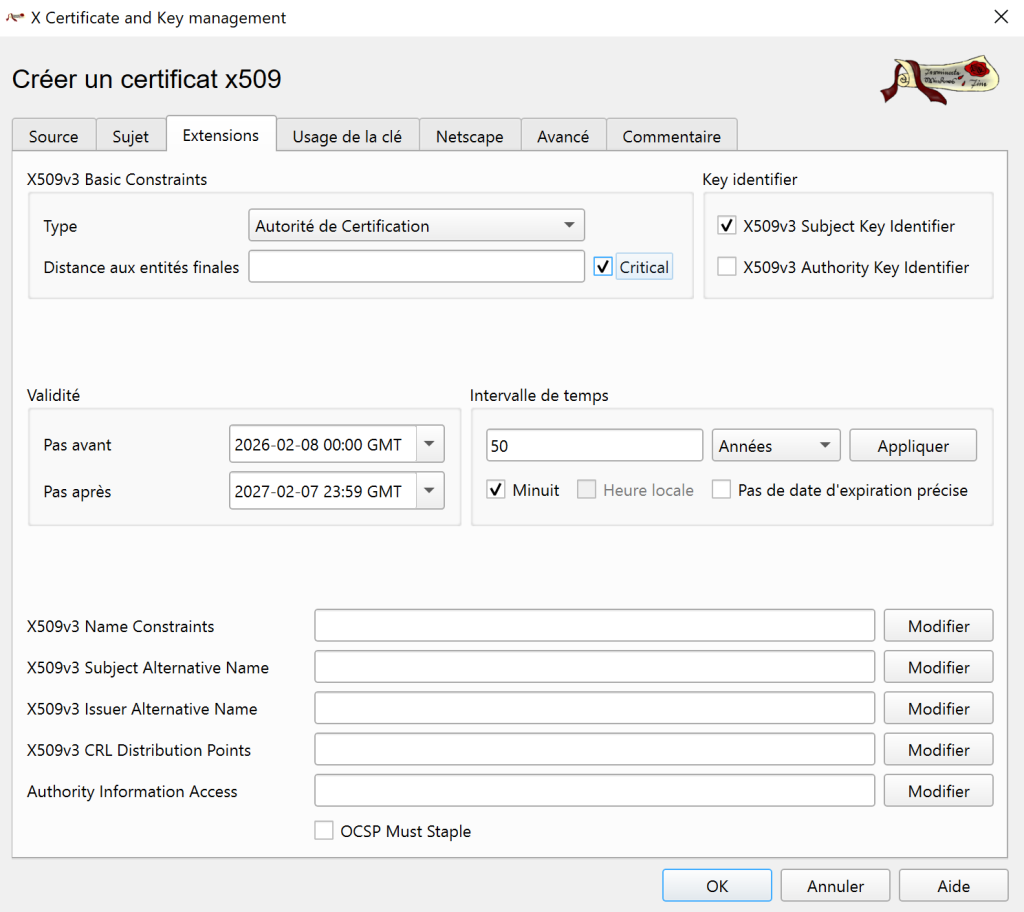

Aller dans « Extensions » et mettre les valeurs suivantes :

- Type : Autorité de Certification

- Critical

- X509v3 Subjet Key Identifier

- Intervalle de temps : 50 ans

- Cocher minuit

(Ne pas oublier d’appuyer sur Appliquer)

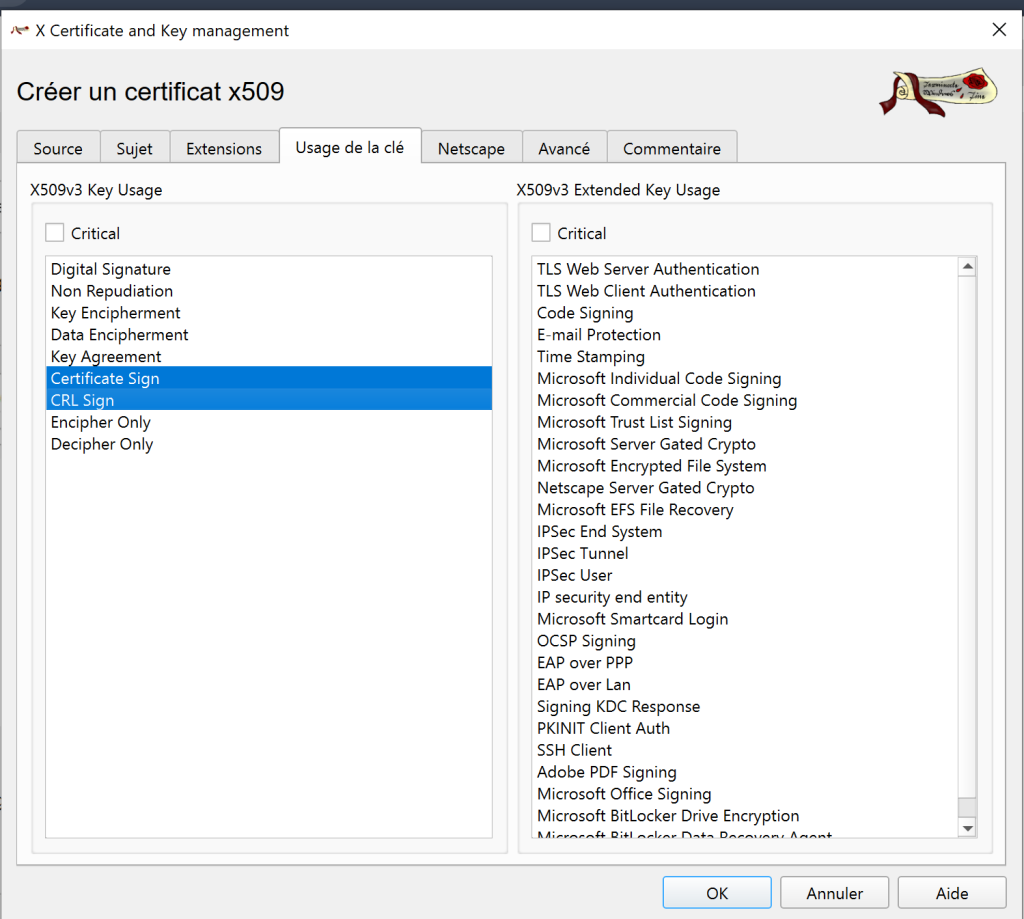

Aller maintenant dans « Usage de la clé » :

Séléctionner les valeurs suivantes :

- Certificate Sign

- CRL Sign

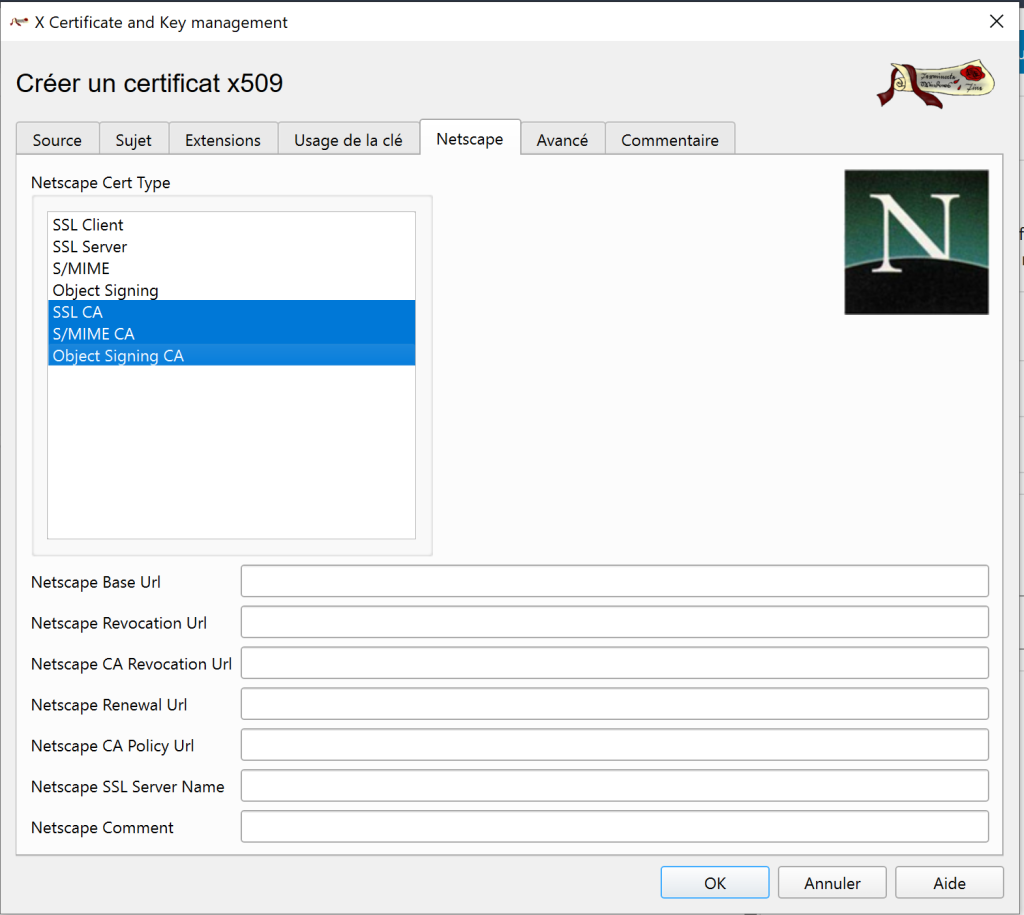

Maintenant dans l’onglet « Netscape » :

- SSL CA

- S/MIME CA

- Object Signing CA

Valider avec OK.

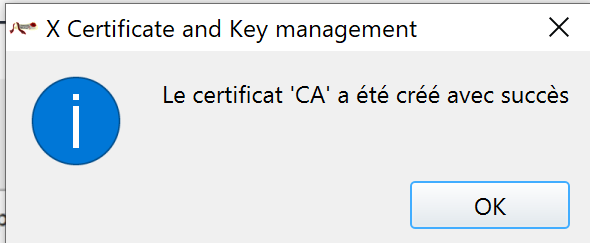

Vous devriez avoir ce message :

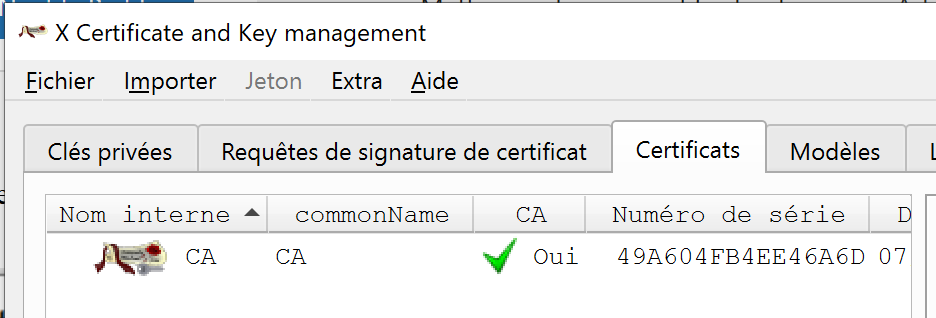

Votre CA ets maintenant disponible :

Créer le certificat SERVER (VPN)

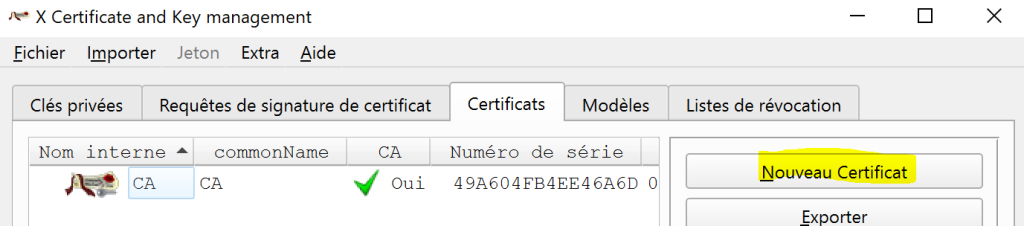

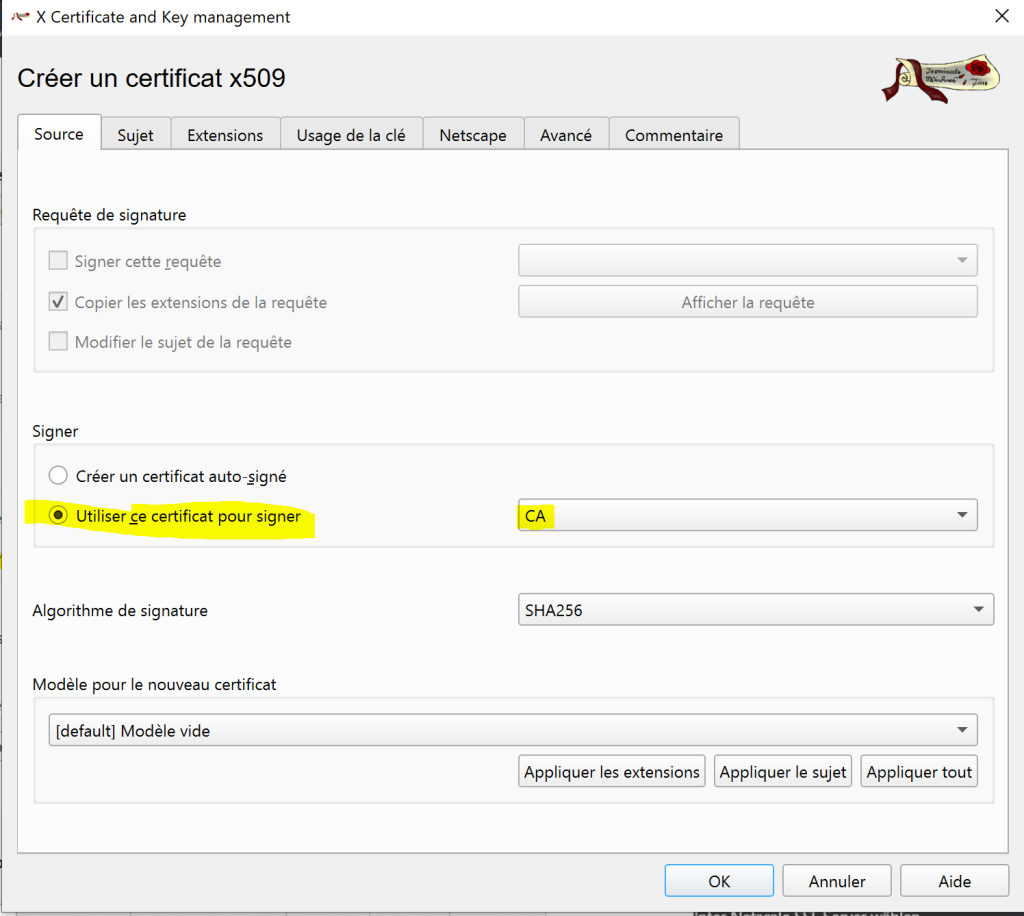

Cliquer sur « Nouveau certificat » :

Dans « Certificat », utiliser le certificat CA crée précédemment :

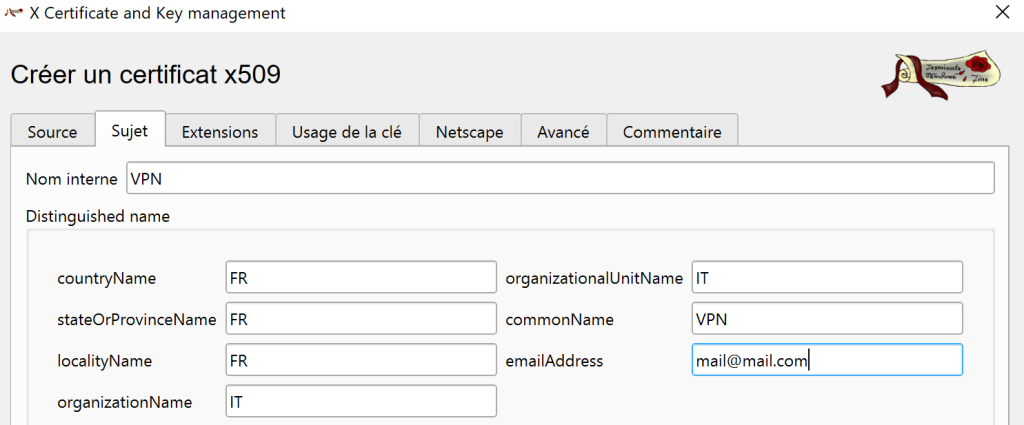

Aller sur l’onglet « Sujet » et indiquer les informations suivantes :

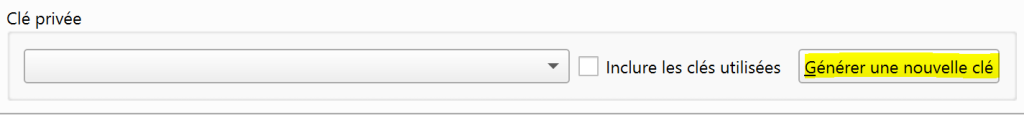

Puis générer une noucelle clé :

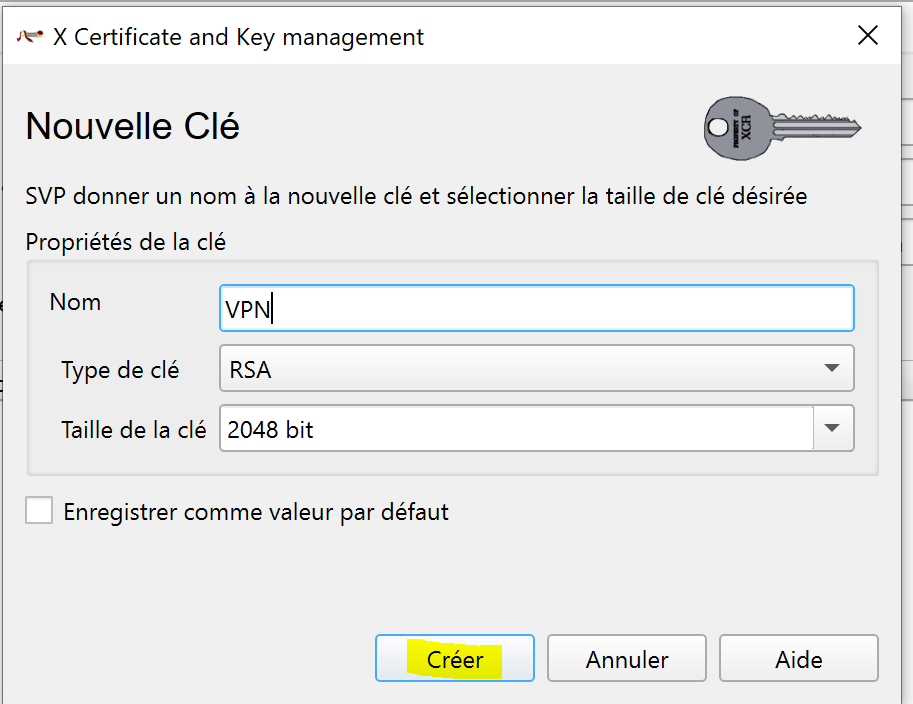

Valider avec le bouton « Créer ».

Mettre le nom « VPN » pour cette clé.

Ce qui donne ça :

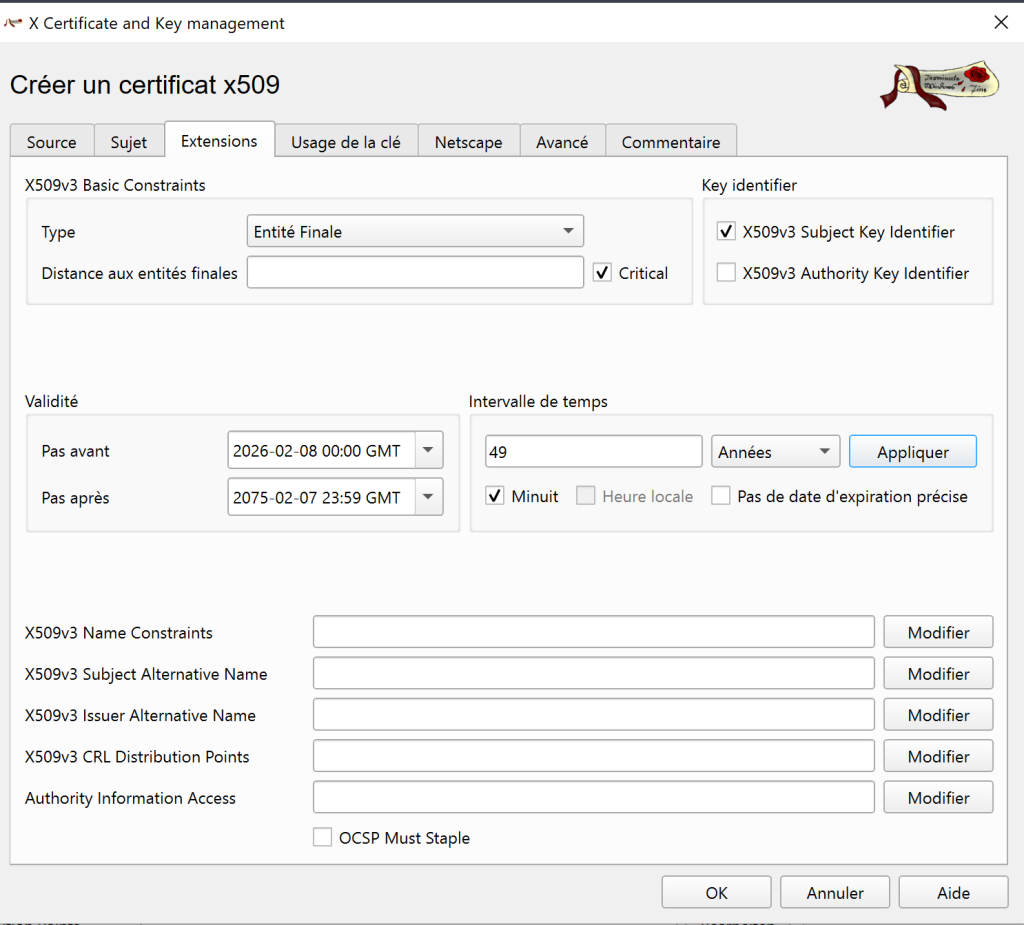

Allons maintenant dans l’onglet « Extensions » :

- Type : Entité finale

- Critical

- X509v3 Subjet Key Identifier

- Intervalle de temps : 49 ans (On indique moins que le CA qui en valide la durée)

- Cocher minuit

(Ne pas oublier d’appuyer sur Appliquer)

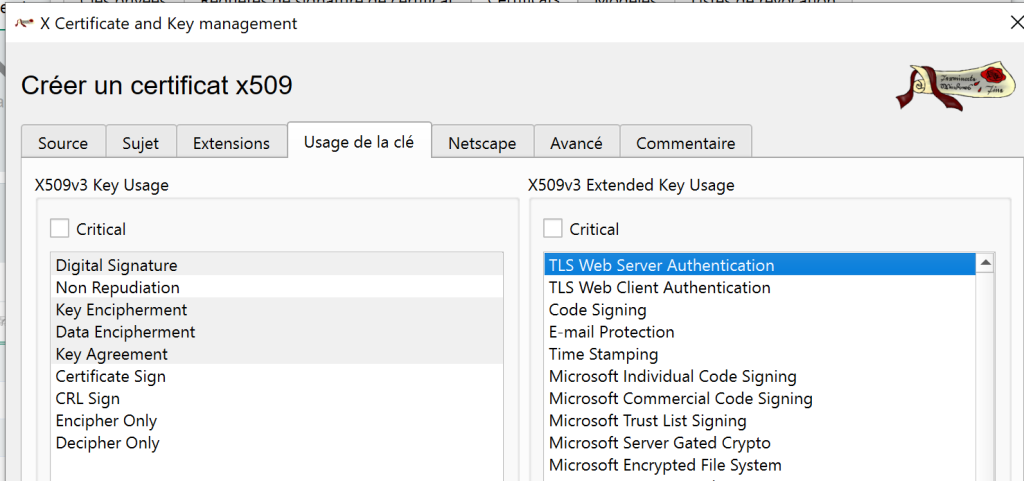

Onglet « Usage de la clé » :

- Digital Signature

- Key Encipherment

- Data Encipherment

- Key Agreement

- Dans X509v3 Extended Key usage, choisir : TLS Web Server Authentication

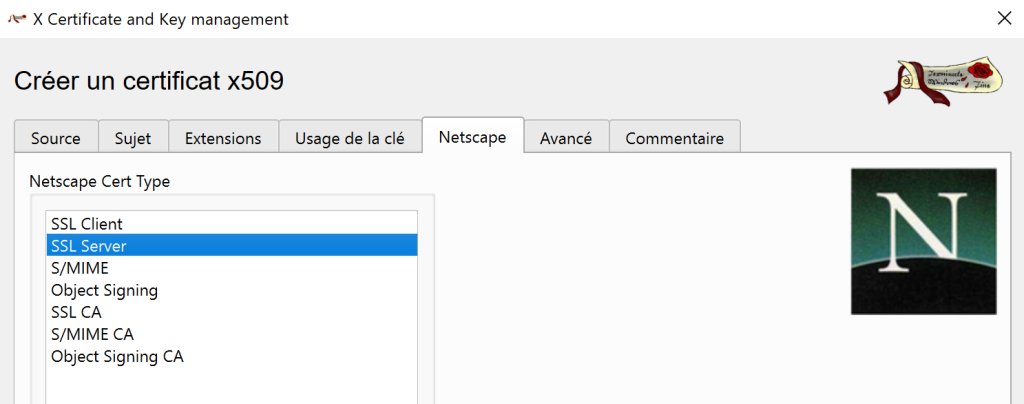

Dans l’onglet « Netscape » :

- Choisir « SSL Server »

Valider avec le bouton « OK ».

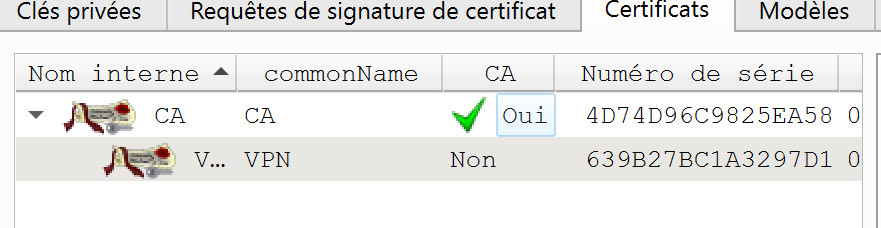

Vous voyez maintenant votre deuxième certificat, le certificat serveur VPN :

Export des certificats

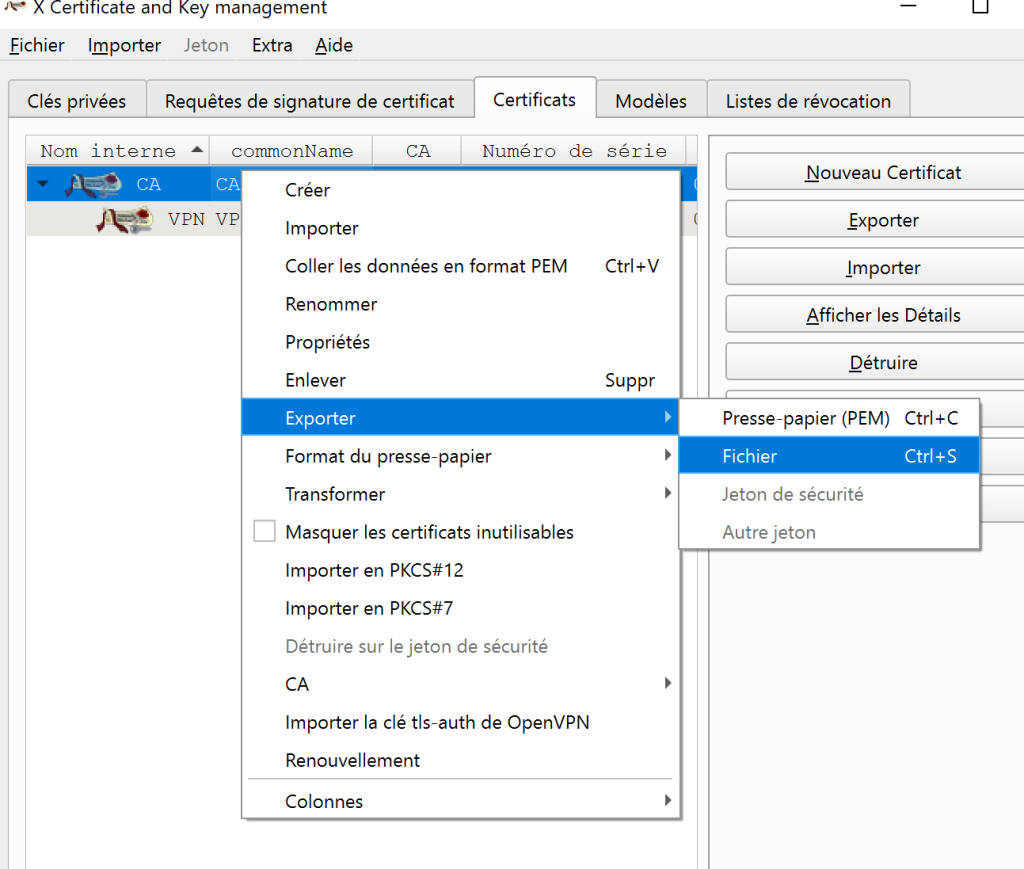

Clic droit sur le certificat CA > Exporter > Fichier :

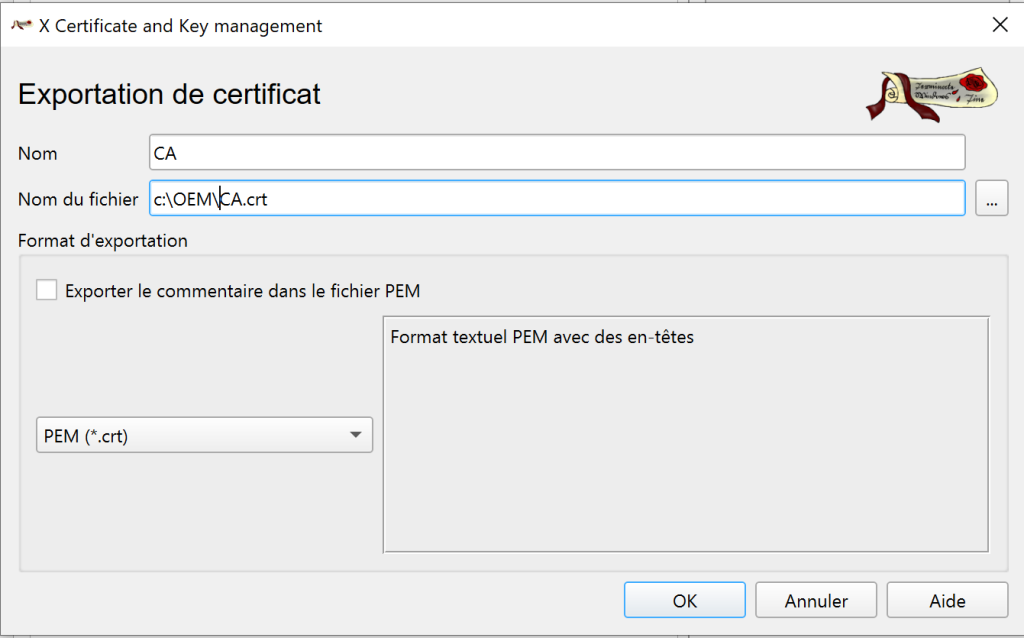

Indiquer le dossier d’extraction (ici, « c:\OEM »). Laisser le format PEM (*.crt).

Valider avec OK.

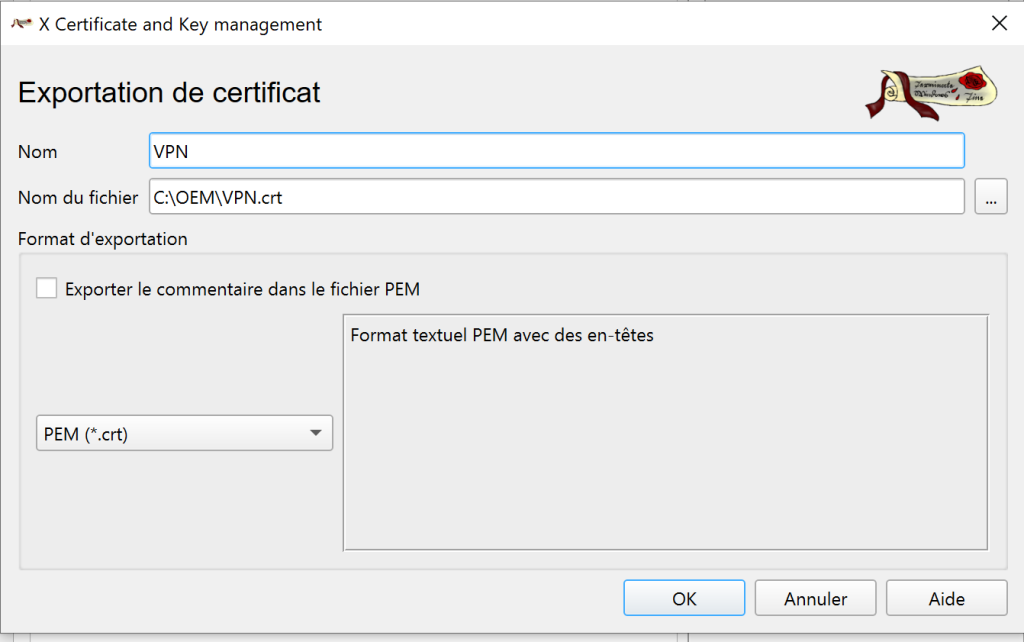

Idem sur le certificat VPN :

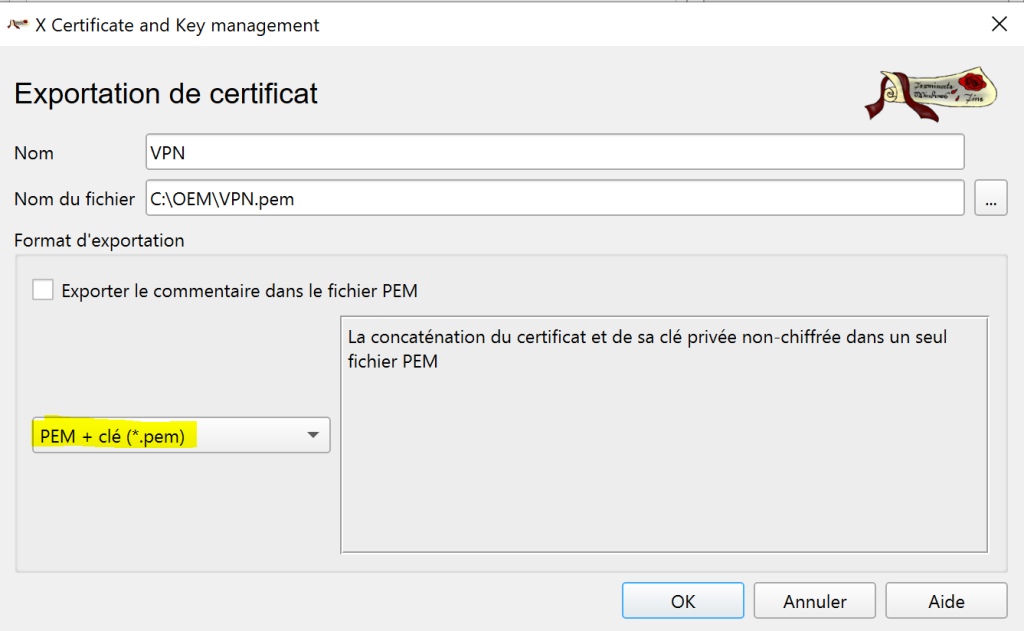

Puis refaites la même chose que précédemment, cette fois au format « PEM+clé (*.pem) » :

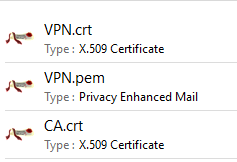

On a donc nos 3 fichiers prêts à être importer dans notre DSM Synology :

Intégration des certificats au DSM Synology

1. Se connecter à l’interface d’administration du DSM

2. Panneau de configuration > Sécurité > Certificats

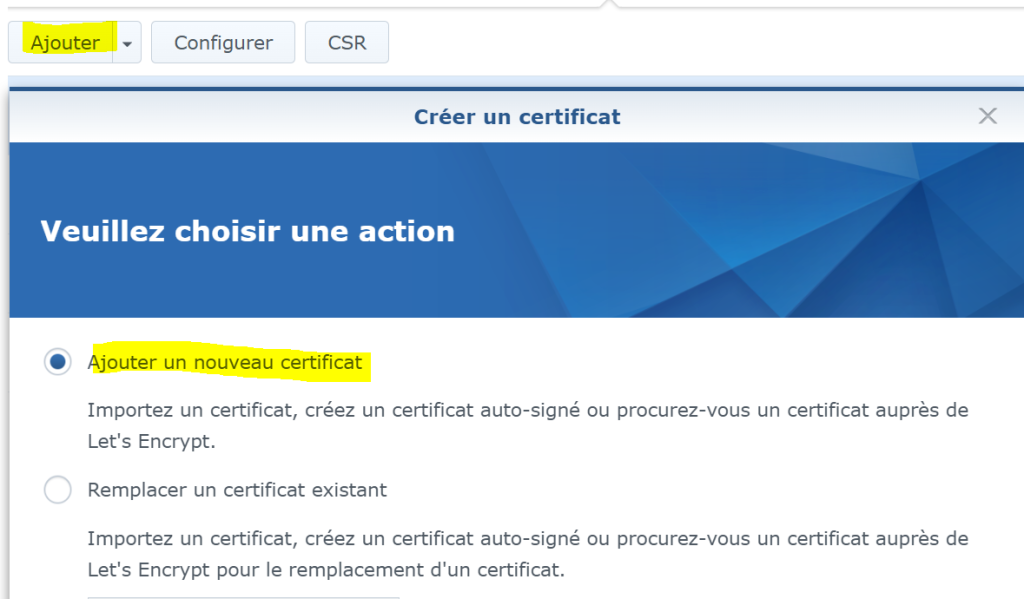

3. Bouton Ajouter > Ajouter un nouveau certificat > Bouton Suivant

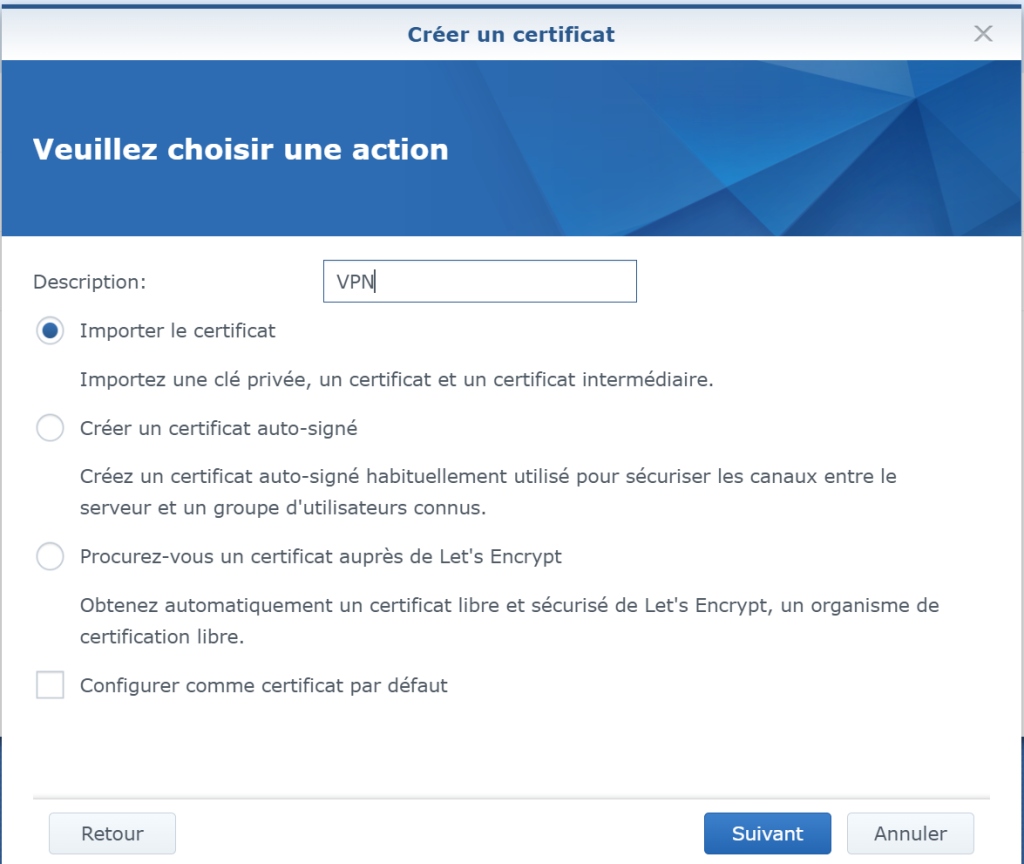

Indiquer le nom du certificat : « VPN ».

Choisir « Importer le certificat » puis bouton « Suivant » :

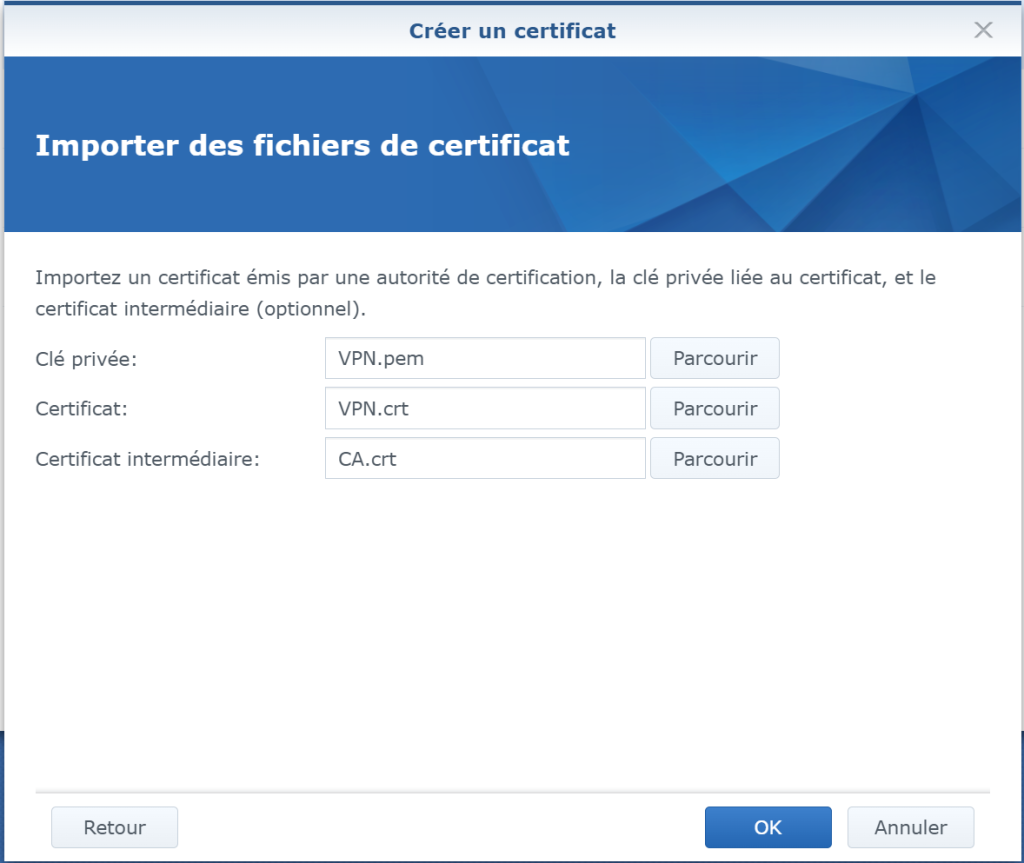

Indiquer les certificats :

- Clé privée : VPN.pem

- Certificat ; VPN.crt

- Certificat intermédiaire : CA.crt

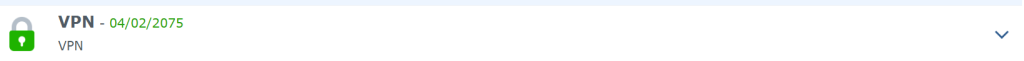

Votre certificat est maintenant importé :

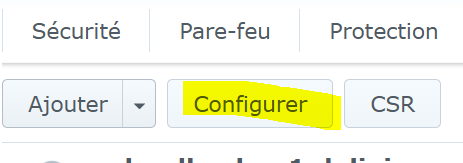

Il faut maintenant lui indiquer qu’il doit être utilisé par le server VPN OpenVPN Server :

Cliquer sur le bouton Configurer :

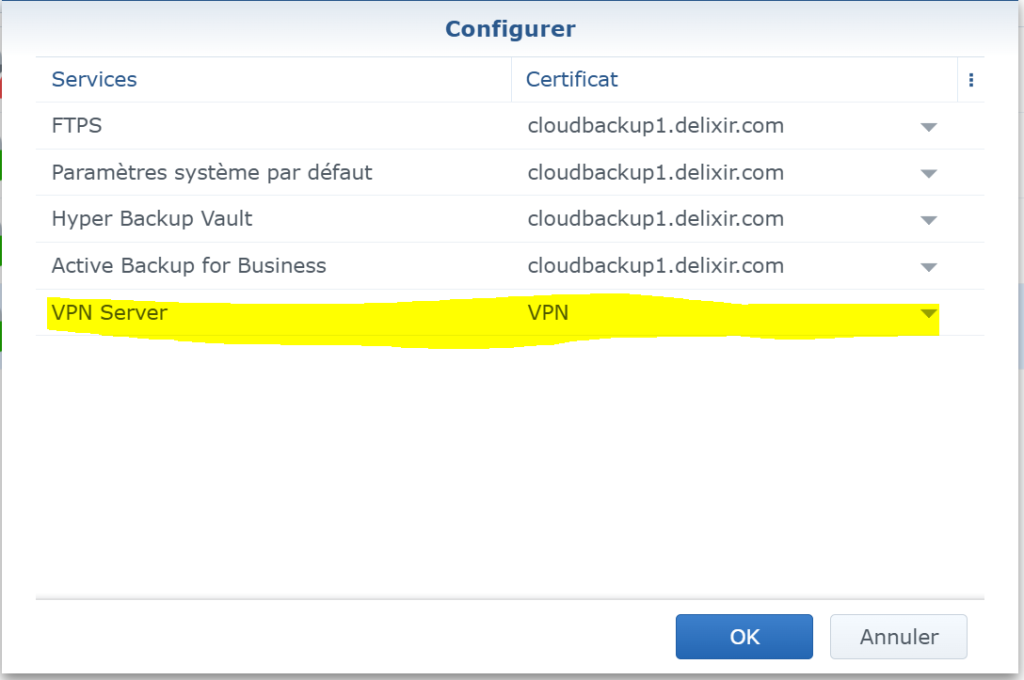

Choisir le nouveau certificat pour le service « VPN Server » :

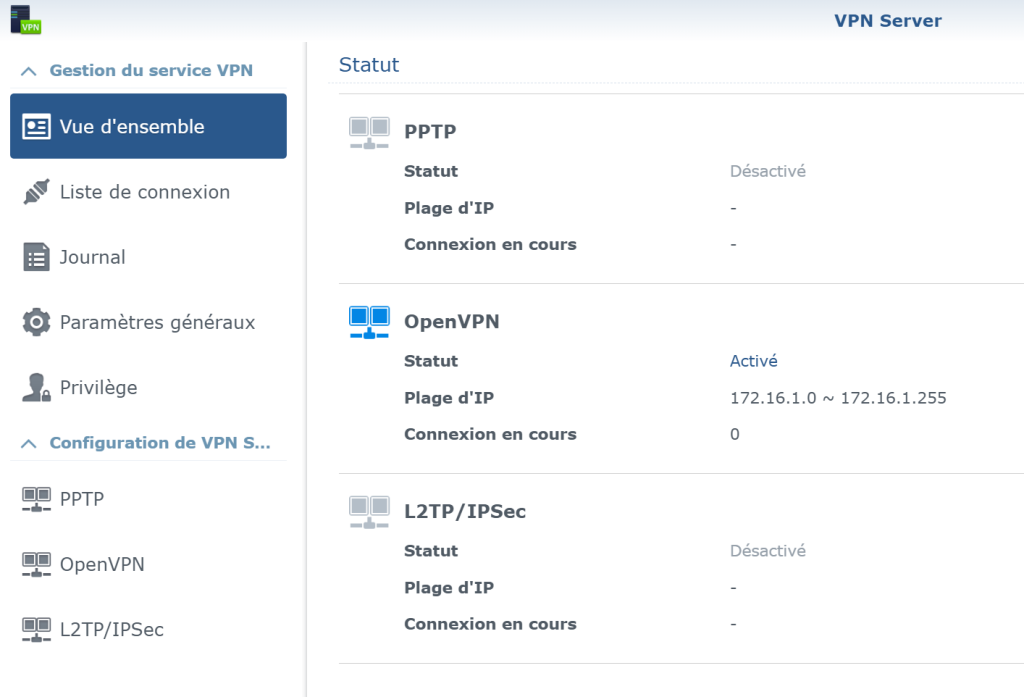

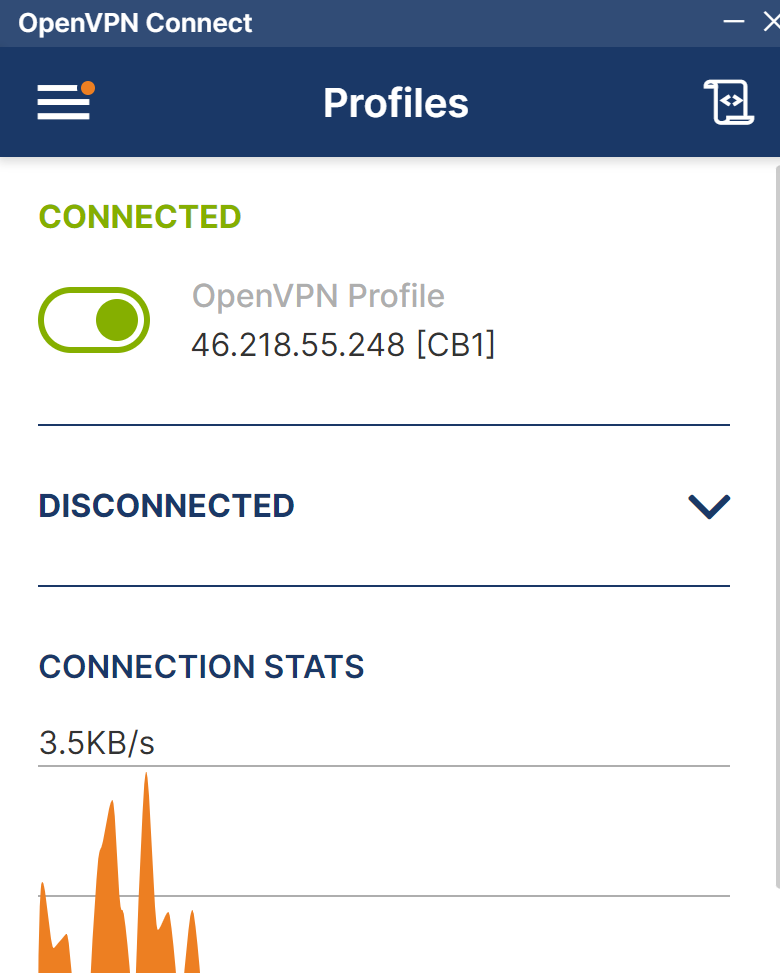

Si vous vérifiez l’état de votre serveur VPN, il est démarré avec le nouveau certificat.

Et oui, ça fonctionne. Et pour longtemps.

Source : https://www.hardwareluxx.de/community/threads/synology-nas-openvpn-zertifikat-15-jahre-erstellen.1349051/, https://www.reddit.com/r/synology/comments/1d1n724/longer_selfsigned_vpn_certificates/